微软蠕虫级高危漏洞SMBv3攻击代码公布,请尽快修复!

今日 360 安全卫士官方宣布,360 安全卫士已可对今年 3 月 12 日曝光的 Windows 10 高危漏洞 SMBv3 远程代码执行漏洞(CVE-2020-0796)进行无补丁拦截。

据了解到,SMBv3 远程代码执行漏洞(CVE-2020-0796)主要威胁 Windows 10 和 Windows Server 的 1903 和 1909 两大主流版本。该漏洞存在于 Windows 的 SMBv3.0(服务消息块协议)中,属于高危的零接触远程代码执行漏洞。不法攻击者可通过向目标 SMBv3 服务器发送恶意数据包的方式,远程执行任意代码,致使目标设备陷入非授权控制。这一漏洞的危害与 “永恒之蓝”(Eternal Blue)不相上下。

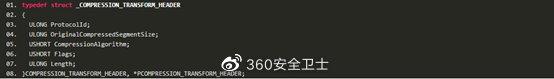

(SMB 调用 srv2!Srv2ReceiveHandler 函数接收 smb 数据包细节)

继 “远程利用”再加码 “本地提权”

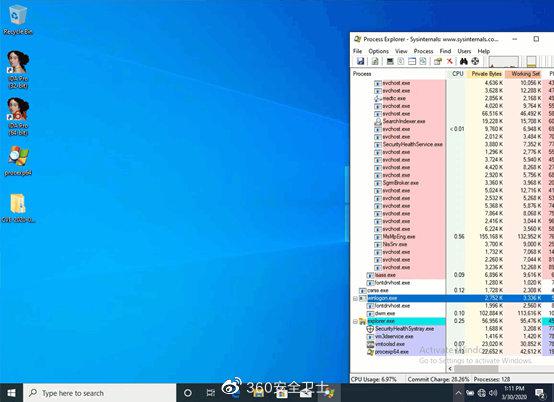

目前 360 方面已追踪到了该漏洞首个完整本地提权利用细节。从具体细节上来看,基于网络连接本地地址的 445 端口,打开本机 SMB 共享端口,即可在此基础上利用该漏洞构造任意地址写入的方法,经多重操作,最终达成本地提权的目的。“本地提权”可使黑客实施网络攻击时获得系统更高权限,从而取得对攻击目标的控制权。目前 360 已支持无补丁漏洞拦截。

(SMBv3 远程代码执行漏洞利用展示)

喜欢MKE朋友的这个贴子的话, 请点这里投票,“赞”助支持!

请点这里投票,“赞”助支持!

内容来自网友分享,若违规或者侵犯您的权益,请联系我们

所有跟帖: ( 主贴楼主有权删除不文明回复,拉黑不受欢迎的用户 )

gzmtl 给 MKE 点“赞”支持3银元奖励!! (无内容) - gzmtl (0 bytes) 06/04/20

(^-^) 不清不楚 给 MKE 送上一包开心果! - 不清不楚 (87 bytes) 06/04/20

不清不楚 给 MKE 点“赞”支持3银元奖励!! (无内容) - 不清不楚 (0 bytes) 06/04/20

打开微信,扫一扫[Scan QR Code]

进入内容页点击屏幕右上分享按钮

进入内容页点击屏幕右上分享按钮

楼主前期社区热帖:

- 世界最陡的坡路,当地人被迫“爬”回家 06/04/21

- 冰川地貌是怎么形成的?世界著名冰川地貌有哪些? 06/04/21

- 青藏高原发出危险信号 06/04/21

- 福鼎小吃有什么?这家8平米的小店告诉你 06/04/21

- 二十五个关于白茶的“小白”知识 06/04/21

- 看完才知道,福建白茶过去如此辉煌 06/04/21

- 乌龙茶也分传统与新派,老式的乌龙茶你喝过吗? 06/04/21

- 闽北四大“美人”的C位之争…… 06/04/21

- 吃货的“天堂”!特色美食等你来尝 06/04/21

- 和杭州灵隐寺齐名的福建著名景点 06/04/21

- 泉州西街这对“兄弟”,守护着泉州的许多“第一”! 06/04/21

- 和老婆去逛街,迎面走来了一位短裙美女 06/04/21

- 姑娘你不担心别人的腰吗? 06/04/21

- 看看男人的求生欲... 06/04/21

- 我妈和我说亲嘴会怀孕 06/04/21

- 你和异性发生过最尴尬的事! 06/04/21

- 最近想找个合租房,结果遇到了女同事 06/04/21

- 跟小姨一起去旅游,晚上睡在一个房间里了 06/04/21

- 女友坐在我大腿上看书,忽然见女友…… 06/04/21

- 小舅子喜欢一女孩 06/04/21

>>>>查看更多楼主社区动态...